Los proveedores de MCU establecen conexiones IoT a la nube prácticamente listas para usar.

Colaboración de Electronic Products

2014-08-20

La terminología de Internet siempre ha sido tan ambigua como la línea cerrada zigzagueante que a menudo se usa para representarla. Intuitivamente, sabemos que la nube y el Internet de las cosas (IoT) son diferentes expresiones del mismo concepto general. Cuando se diseñan sistemas integrados, es esencial hacer una distinción mucho más clara, y entender sus consecuencias.

IoT es un subconjunto de la nube. Desde una perspectiva de hardware, está poblado con sistemas integrados y otros dispositivos periféricos tales como teléfonos celulares, mientras que la línea completa de hardware de nube consiste en servidores web, servidores de aplicación, servidores de base de datos, enrutadores, puertas de enlace, recursos informáticos y dispositivos periféricos.

Es fácil que los diseñadores de sistemas integrados piensen que la nube simplemente provee recursos de conectividad para mover datos entre un dispositivo periférico y un servidor, computadora o base de datos. Inevitablemente, descubren que, aunque el Internet puede considerarse como "solo un conductor" entre el sistema integrado y un servidor, la nube no puede. Si esta revelación llega hacia el final del proceso de diseño, puede ser bastante costosa y es por esto que los ingenieros y directores de proyecto deben asegurarse de involucrar a partes razonables para las operaciones de tecnología de la información o TI cuando evalúan sus proyectos.

La conexión de productos a la nube carga capas adicionales de esfuerzo de diseño sobre los diseñadores integrados, particularmente en términos de seguridad y privacidad. Además de los esfuerzos de los arquitectos de nube por crear un sistema informático virtual sólido y universal, existe un número cada vez mayor de leyes que dictan requisitos para la seguridad y la privacidad. Las razones pueden tener más que ver con los medios sociales que con sistemas integrados, pero se aplican las mismas reglas a todos los datos.

Por otro lado, aunque los datos transferidos por IoT pueden ser lentos a comparación de los petabytes que se transmiten entre centros de datos a diario, los datos de IoT son particularmente susceptibles a las violaciones de la seguridad porque en conjunto finalmente controlarán un número extremadamente grande de dispositivos integrados en las casas, fábricas y oficinas.

Conexiones seguras

Los tiempos están cambiando para los diseñadores integrados, y con ellos sus paradigmas de diseño. Por ejemplo, considere el fenómeno relativamente nuevo de los dispositivos integrados portátiles, como monitores de salud y estado físico inalámbricos, que se utilizan comúnmente como sistemas de reloj deportivo, incluidos los sensores de monitor de pulso o los contadores de pasos que miden parámetros de estado físico.

La presente generación de portátiles se comunica principalmente por Bluetooth a un teléfono celular o tableta, y luego a una PC. Las conexiones a la nube son mayormente administradas por la PC, que ya tiene aprovisionamiento sólido de seguridad. La seguridad, como SSL/TLS, debe ser admitida e implementada en ambos extremos de una conexión.

La ratificación de la Especificación central de Bluetooth 4.1 cambiará eso permitiendo que el sensor se conecte directamente a la nube sin un teléfono inteligente o PC como intermediario. Entre otras cosas, esto permitirá a los diseñadores integrados agregar los datos de múltiples sensores de modo que un informe completo de estado físico pueda calcularse dentro de la nube y compartirse en los sitios de medios sociales con otras personas para fines motivadores.

Los dispositivos ubicados en casas inteligentes, fábricas, ubicaciones remotas de monitoreo y autos conectados a la nube son otros ejemplos de sistemas integrados que deben brindar al menos el mismo nivel de seguridad que las computadoras. El Internet exige que los sistemas integrados presten atención a las implicaciones del aprovisionamiento de seguridad y privacidad.

Donde las culturas chocan

En el mismo momento en el que la naturaleza de la conexión entre un sistema integrado y el Internet está cambiando, el Internet en sí está evolucionando. Hace una década, la línea cerrada zigazagueante que representaba el Internet hacía referencia a una infraestructura de hardware que estaba conectada pero no realmente integrada.

En los diagramas de la actualidad, la nube hace referencia a una infraestructura en la que se comparten los recursos al punto de que pueden considerarse una sola máquina virtual. Esto ocurre a través de la magia del software de nube, que nos lleva al tema de las nubes públicas, privadas, híbridas y comunitarias, todas las cuales son definidas e implementadas por el software de nube que las engendra.

Las definiciones detalladas de nube no son relevantes para este artículo, pero el concepto de elegir un servicio de nube sí lo es porque ese es el punto de partida de un diseño conectado a la nube.

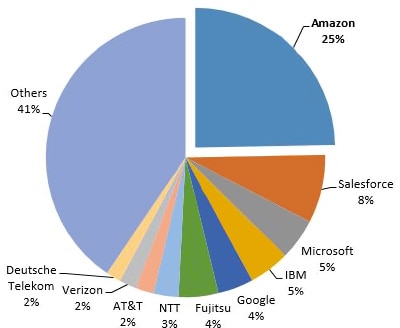

Como resultado de la complejidad del software de nube, la conexión a Internet a través de la nube es administrada por terceros. Por ejemplo, la participación de mercado de 25 por ciento de Amazon lo convierte en el proveedor dominante de servicios de nube de IaaS/PaaS (Infraestructura como un servicio/Plataforma como un servicio).

La figura 1 muestra la participación de mercado relativa de compañías de brindan infraestructura de nube.

Por supuesto, un sistema integrado puede evitar a los proveedores de la nube y conectar el Internet a través de un servidor web exento de regalías que ofrece sitios web dinámicos capaces de atender miles de solicitudes más o menos simultáneamente. Una elección típica sería LAMP, que significa Linux (OS), Apache (servidor http), MySQL (administración de base de datos) y el lenguaje de script (PHP).

Sin embargo, es difícil pensar en un sistema integrado que no sea susceptible a actividades ilegales, ilícitas o simplemente perturbadoras. La sensibilidad del abridor de la puerta del garaje (a menudo utilizada como ejemplo de un simple pero útil sistema integrado basado en la web) es obvia. Tal vez menos obvios sean los dispositivos dentro de un hogar inteligente. Por ejemplo, la configuración del termostato podría ser monitoreada por criminales que saben mucho sobre la web para ubicar las casas de familias que están de vacaciones. Millones de dispositivos periféricos con IoT no monitoreados podrían ser útiles en ataques de denegación de servicio (DoS).

Desde esta perspectiva, la falta de seguridad sólida de un servidor LAMP es una mala opción para un servidor de producción a pesar de que es una buena elección para el desarrollo del lado del servidor.

Conexiones sin interrupciones a través de proveedores de MCU

Algunas rutas menos dolorosas y considerablemente más rápidas hacia una conexión segura y sólida a la nube están siendo ofrecidas por los proveedores de MCU aprovechando las plataformas informáticas proporcionadas por proveedores de nube. Es aquí donde está el mundo del diseño integrado y de la interfaz de TI.

Por ejemplo, la unidad básica de servicios basados en la nube de Amazon es Amazon Machine Image (Imagen de máquina de Amazon - AMI). AMI es un aparato virtual que se utiliza para crear una máquina virtual dentro de Amazon Elastic Compute Cloud (Nube informática elástica de Amazon - EC2). Los proveedores de MCU crean un puente hacia sus productos específicos a AMI con una capa de middleware. Las placas de demostración y los kits de desarrollo están disponibles para manejar todas las complejidades de la interfaz de nube a MCU.

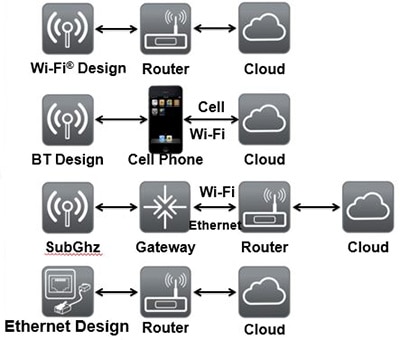

Una vez que la sabiduría de conexión a través de un servicio de nube consciente de la seguridad es aceptada, entran en juego complejidades más comunes como establecer las conexiones de forma descendente desde la nube. La figura 2 muestra las cuatro rutas de datos utilizadas con más frecuencia entre dispositivos integrados y la nube. Puede ser conveniente que un diseño integrado utilice más de una de ellas.

Particularmente al aprender a crear una interfaz de AMI específica para un proveedor de MCU, Wi-Fi tiene más sentido porque el diseño integrado básicamente se convierte en un coordinador centralizado de la red. Esto es de alguna manera como un Punto de acceso (AP), lo que significa que la topología está basada en un estándar y es conocida.

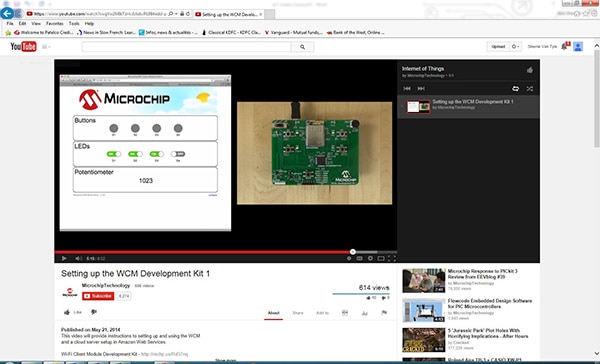

Por ejemplo, en el Kit de desarrollo WCM 1 de Microchip Technology (DM182020), el firmware programado en la MCU PIC32MX695F512H de 32 bits integrada puede configurarse para conectarse a una Amazon Machine Image (AMI) de Microchip utilizando el módulo de Wi-Fi MRF24WG0MA integrado de Microchip.

Sin embargo, cuando ejemplifique un nuevo diseño de producto, el Wi-Fi no es la única opción. Cada una de las opciones de la figura 2 tiene ventajas y desventajas. Se mencionan unas cuantas más adelante.

- El Wi-Fi es casi ubicuo y fácil de configurar pero consume relativamente grandes cantidades de energía. Bluetooth tiene seguridad nativa y bajo consumo de energía. A medida que se implementan más teléfonos inteligentes, Bluetooth está desarrollando disponibilidad extendida. Sin embargo, tiene rango limitado y normalmente requiere el pago de regalías.

- ZigBee (IEEE 802.15) y las tecnologías patentadas de subgigahertz ofrecen ventajas tales como pilas ligeras, rango y penetración excelentes, bajo costo y a veces energía ultrabaja. Por otro lado, normalmente requieren la inclusión de un proyecto adicional (un concentrador) en el diseño.

- Ethernet es una tecnología rentable que tiene capacidad de conexión y utilización, diseño flexible, gran ancho de banda y es inmune al alto tráfico RF a su favor. Pero tiene todas las desventajas de un sistema cableado.

No es sorprendente que la planificación de una conexión a la nube ejerza una influencia importante al elegir una MCU para un sistema integrado. El consumo de energía, la frecuencia de reloj, la memoria y el costo por unidad son, como siempre, consideraciones importantes. La conexión a la nube agrega unos cuantos giros importantes, muchos de ellos relacionados con la seguridad.

Particularmente cuando el comercio electrónico forma parte de la aplicación, la aceleración de hardware para ejecutar AES, DES y CRC puede estar en orden y estas funciones pueden requerir palabras más largas para el conjunto de instrucciones. De forma similar, las funciones de resumen criptográfico tales como Secure Hash Algorithm (Algoritmo de resumen criptográfico seguro - SHA) y Message Digest Algorithm-5 (Algoritmo de resumen de mensaje-5 - MD5) también pueden emplearse con MCU de 32 bits.

Las funciones de seguridad pueden ejecutarse en una MCU con periféricos integrados en líneas de productos tales como la familia PIC32MZ EC de Microchip Technology. También hay pilas de software provistas por Microchip para el ingeniero integrado que admiten protocolos de seguridad tales como SSL/TLS dentro de la pila TCP/IP.

Texas Instruments ofrece su Kit de desarrollo de tarjeta de evaluación conectada serie Tiva C (EK-TM4C1294XL), que incluye conectividad a Internet lista para usar para aplicaciones habilitadas en la nube. Como plataforma de evaluación de bajo costo para microcontroladores ARM basados en Cortex-M4, el diseño de tarjeta de evaluación conectada TI resalta el microcontrolador TM4C1294NCPDT con sus MAC y PHY 10/100 Ethernet en chip, USB 2.0, módulo de hibernación, modulación de ancho de pulsos con control de movimiento y varios periféricos de comunicación serial.

Típicamente estas líneas de productos, y las de otros proveedores de MCU, integran periféricos de comunicaciones tales como USB 2.0 de alta velocidad, controladores Ethernet de 10/100 Mbps, módulos de control CAN 2.0b, UART, interfaces seriales SPI/I²S, interfaces de comunicaciones de múltiples I²C e interfaces cuádruples seriales de 4 bits (SQI). Los convertidores integrados de analógico a digital (ADC) normalmente se emplean en aplicaciones industriales.

Kits de desarrollo

Como se mencionó anteriormente, existe poca sabiduría en reinventar todos los procesos y el código que ya ha sido desarrollado por expertos en la nube.

Los proveedores de MCU están capturando ese conocimiento institucional (junto con las capacidades de sus propios chips y software) en kits de desarrollo. Un ejemplo es el Kit de desarrollo WCM 1 de Microchip Technology mencionado anteriormente. Utilizando este kit de desarrollo y la Amazon Machine Image (AMI) de Microchip, tanto el departamento de TI como el departamento de ingeniería pueden aprender los pasos básicos necesarios para lanzar una solución basada en la nube.

El kit permite al usuario crear una cuenta Amazon AWS (Amazon Web Services) y abastecer el dispositivo incluido en el kit. Existen cuatro pasos introductorios básicos:

- Encuentre la AMI de Microchip en el mercado AWS de Amazon.

- Lance una instancia EC2 (Amazon Elastic Compute Cloud - Nube informática elástica de Amazon) desde esta AMI.

- Configure la demostración para acceder a su enrutador o punto de acceso local.

- Ejecute la demostración.

Al aceptar los términos y condiciones de uso de Amazon, se inicia la instancia EC2 basada en la AMI de Microchip. Cuando la instancia está lista (tarda unos cuantos minutos), puede accederse a la consola AMI. Aunque existe una cantidad sustancial de información en la nueva página, la demostración solo requiere encontrar la dirección IP pública.

Inicie una nueva página de explorador e ingrese la dirección IP pública. Una interfaz web para el servidor aparece en la pantalla.

La conexión de la placa de demostración a la web implica establecer la placa en el modo AP para que pueda ser configurada. El kit de demostración dirige al usuario a través de la configuración, que incluye elegir la opción de seguridad apropiada. Ingresar la dirección IP pública y la contraseña es todo lo que se debe hacer para configurar la placa de demostración para el uso.

La figura 3 muestra una ventana del explorador de la demostración con la página web a la izquierda y la placa a la derecha. Los botones de la placa pueden presionarse para iluminar los LED virtuales en la página web y el ajuste de un potenciómetro en la placa se refleja en la página web mediante un cambio de número en la parte inferior de la pantalla del explorador.

Aunque la funcionalidad lograda por la placa de demostración y el software es muy simple, el punto real de la demostración es que un dispositivo completamente conectado puede usarse con una AMI de Amazon predefinida específica para una MCU de Microchip que puede configurarse en tan solo unos minutos.

Conclusión

Tener un producto que hace uso del procesamiento o almacenamiento remoto y puede conectarse a la nube es un concepto atractivo e innovador, pero usted necesita prestar atención a los problemas de seguridad y privacidad. Sin embargo, el software del lado del servidor es complejo y no intuitivo para los ingenieros de diseño integrado, por lo que los proveedores de MCU están empezando a establecer asociaciones que ofrecen prácticamente conexiones a la nube listas para usar. Estos kits de desarrollo ahorran tiempo y esfuerzo a los equipos de diseño que están más decididos a ofrecer funcionalidad líder en el mercado en sus productos que a convertirse en expertos en TI.

Este artículo está basado en un curso de Stephen Porter, Gerente de Aplicaciones para el Grupo de Soluciones de Aparatos para el Hogar de Microchip Technology, que fue presentado originalmente en la Conferencia Mundial MASTERs 2014 de Microchip.

Descargo de responsabilidad: Las opiniones, creencias y puntos de vista expresados por los autores o participantes del foro de este sitio web no reflejan necesariamente las opiniones, las creencias y los puntos de vista de DigiKey o de las políticas oficiales de DigiKey.