El hardware también puede ser pirateado

Colaboración de Editores de DigiKey de América del Norte

2019-12-16

Según un reciente artículo de Forbes, los ataques a dispositivos IoT aumentaron un 300% y prácticamente no hay posibilidad de que ese número mejore en un futuro cercano. Hoy, es bastante asombrosa la cantidad de productos habilitados para IoT que se envían, por lo que hay muchos dispositivos para mantener seguros, en especial cuando los atacantes y los métodos de ataque están siendo cada vez más sofisticados.

Aumento de ataques de hardware

La mayoría de los usuarios están familiarizados con los ataques diarios de software, razón por la cual están mejorando en cuanto a mantener actualizado su software de seguridad. Sin embargo, hoy, los hackers están migrando a ataques de hardware. Los microprocesadores y los microcontroladores son omnipresentes, es decir, que se encuentran tanto en nuestros hogares como en sistemas críticos sofisticados. Como resultado, los piratas informáticos están mejorando para infiltrarse en ellos.

En 2018, según IC Insights, los envíos de unidades de semiconductores excedieron 1 billón de dispositivos, lo que representa no tan solo la vulnerabilidad, sino que también significa una oportunidad aún mayor para la piratería de hardware abierta y encubierta. Los desafíos que presenta el hardware son, en muchos sentidos, más amplios, más peligrosos y más difíciles que los que enfrentan los software de protección.

Existen innumerables casos, por ejemplo:

- El uso de un interruptor de emergencia, mediante el cual un pirata informático apaga los chips de forma selectiva. Si un bloque en un chip está dañado, lo que significa que impide el acceso al bus de sistema, los datos no podrán llegar a otros bloques que desactivan el sistema.

- Se puede enviar un código de comando de interrupción por señal de radio a una microantena en un chip. Una bomba de tiempo, que ha sido programada cuando se creó el chip, puede desencadenar un apagado completo en una fecha y hora específicas.

- Cuando los chips se encuentran comprometidos, pareciera que funcionan con normalidad mientras recopilan y transmiten datos o lanzan programas maliciosos.

- En 2007, se descubrió que los discos duros de Seagate contenían dos troyanos separados, y el programa malicioso dirigió el disco duro para cargar sus datos a sitios web en Beijing.

- El teléfono inteligente Galaxy S4 se envió con un troyano disfrazado cargado previamente de Google Play Store. Los atacantes accedieron a llamadas telefónicas, leyeron correos electrónicos e interceptaron información financiera. Además, no tan solo observaron, sino que también escucharon a través de la cámara y el micrófono del teléfono de forma remota.

- Las PC de Lenovo fueron prohibidas en los EE. UU., el Reino Unido y Australia debido a vulnerabilidades de puerta trasera.

- Recientemente, el investigador Jonathan Brossard habló sobre una nuevo tipo de programa malicioso que es casi imposible de eliminar. Este programa, apodado Rakshasa, es una puerta trasera permanente que es difícil de encontrar y más difícil aún de eliminar.

- Los ataques intermitentes provocan una falla de hardware al manipular las variables del entorno de un sistema. Esto hace que la energía, los sensores de alta temperatura o hasta las señales de reloj se interrumpan. Los atacantes envían instrucciones maliciosas durante las brechas de procesamiento que son las que posteriormente causan las fallas.

- No solo la presencia de puertas traseras de hardware, en especial, representa una pesadilla para la comunidad de seguridad, sino que de igual manera las modificaciones maliciosas de hardware desde adentro también resultan ser una pesadilla.

Los ataques de hardware están dirigidos a tokens de autenticación, componentes de infraestructura de comunicación, vigilancia, dispositivos de red y, cada vez más, a sistemas de control industrial.

La prevención es necesaria en varias fases, incluida la creación de circuitos confiables en el nivel de diseño que utilizan todos los recursos de hardware. Además, la prevención es importante en el nivel de fabricación, con especificaciones y propiedades basadas en seguridad, así como también en la posfabricación, con dispositivos lógicos que minimizan las posibilidades de ataque. Sin embargo, la realidad es que, desde el diseño hasta la entrega y el uso, existen oportunidades para atacar el hardware.

Una industria responde

Uno de los principales problemas para la implementación de seguridad de hardware es la falta de estándares actualizados. Para proporcionar una mayor protección contra las brechas de seguridad, el SP 800-193 del Instituto Nacional de Estándares y Tecnología de EE. UU. (NIST) ofrece pautas de resistencia de firmware de plataforma (PFR) que establecen mecanismos de seguridad para proteger y detectar cambios no autorizados.

Estos mecanismos aseguran que se establezca una raíz de confianza (RoT) en todo el firmware del sistema para brindar protección, detección y recuperación en casos de corrupción. Para que sea efectivo, el dispositivo RoT debe realizar operaciones en su propio firmware antes de que se encienda, sin usar componentes externos.

Cómo incorporar mayor seguridad

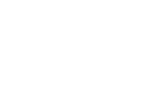

Sin duda, la industria integrada está respondiendo a estas amenazas de hardware. Por ejemplo, los procesadores NXP QorIQ LS1046A y LS1026A apuntan a aplicaciones industriales, de almacenamiento, de seguridad y de red. Estos dispositivos requieren de una CPU de alta gama con un rendimiento excepcional de procesamiento de paquetes e interfaces de alta velocidad. Entre las características que incluyen la arquitectura Arm TrustZone y NXP QorIQtrust, se pueden ennumerar el arranque seguro, la depuración segura, la detección de manipulación y, por último, el almacenamiento seguro de claves.

Figura 1: El diagrama de bloques LS1046A muestra un dispositivo de alta gama que sube la apuesta en seguridad. (Fuente de la imagen: NXP)

Figura 1: El diagrama de bloques LS1046A muestra un dispositivo de alta gama que sube la apuesta en seguridad. (Fuente de la imagen: NXP)

ARM TrustZone representa un enfoque de todo el sistema para la seguridad integrada para núcleos basados en ARM Cortex que incluye desde MCU hasta microprocesadores de alto rendimiento. La tecnología desarrolla dos entornos que se ejecutan en un solo núcleo de manera simultánea. Por un lado, un mundo seguro y, por otro lado, un mundo no tan seguro (no seguro). Permite a los desarrolladores proteger los sistemas desde los niveles más bajos, incluso desde el proceso de arranque. Al crear un subsistema de seguridad, los activos pueden protegerse contra ataques de software así como también de ataques de hardware comunes.

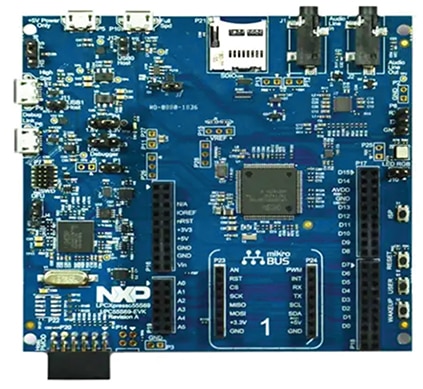

La NXP LPC55S6x MCU admite hasta cuatro claves revocables o de autoridad de certificación. La raíz de confianza se establece al almacenar el resumen hash SHA-256 (de cuatro claves públicas RoT) en una región flash protegida (PFR). Esta tarea se simplifica gracias a la placa de desarrollo NXP LPCXpresso55S69 que está diseñada de manera específica para la evaluación y para el desarrollo con la LPC55S6x MCU, sobre la base de la arquitectura Arm Cortex-M33 (Figura 2). La familia LPC5500 del procesador de alta eficiencia aprovecha la nueva arquitectura Armv8-M para introducir nuevos niveles de rendimiento y capacidades de seguridad, que incluyen el Arm TrustZone y las extensiones del coprocesador.

Figura 2: La c para aplicaciones integradas aparece en la placa de desarrollo NXP LPCXpresso55S69. (Fuente de la imagen: NXP)

Figura 2: La c para aplicaciones integradas aparece en la placa de desarrollo NXP LPCXpresso55S69. (Fuente de la imagen: NXP)

La academia afirma que

Existen amenazas reales para la cadena de suministro del procesador, que incluso suceden antes de que el cliente emplee los dispositivos. Desde el principio del diseño hasta el traslado y las actualizaciones, los ataques son incontrolables. Los desafíos continúan, y debido al precio del hardware para a la seguridad del software, las empresas aún se resisten a su implementación. Las mejoras serán consistentes e incluirán, por ejemplo, mayores capacidades de análisis, protección de memoria para evitar la inyección de la base de datos, scripts de sitios cruzados y desbordamientos de búfer. También se implementarán gabinetes a prueba de manipulaciones y seguridad mejorada, así como también la integración de aceleradores criptográficos y compensaciones de seguridad/rendimiento.

Mientras tanto, se están realizando importantes avances y la industria no solo está lista sino también dispuesta a adoptarlos de inmediato. Por ejemplo, los investigadores de la Universidad de Cincinnati y la Universidad de Wyoming recientemente crearon un algoritmo que protege el hardware de los ataques donde los piratas informáticos detectan variaciones de potencia y radiación electromagnética en el hardware de un dispositivo. En ese momento, el hacker puede beneficiarse de esa variación para robar información encriptada.

La premisa del esfuerzo, según el profesor asistente Mike Borowczak, Ph.D. por la Universidad de Wyoming, fue que no importa cuán seguro sea el software, cuando el hardware pierde información, todos los mecanismos de seguridad pueden ser pasados por alto. Debido a la gran cantidad de dispositivos que son vulnerables a los ataques de hardware, los productos pequeños y livianos usan una potencia mínima. Estos dispositivos han sido construidos por ingenieros para trabajar dentro de las limitaciones de baja potencia. Por desgracia, para optimizar la velocidad, la potencia, el área y el costo es necesario afrontar un impacto en la seguridad.

El equipo universitario desarrolló un algoritmo que mejora la seguridad del hardware para que el algoritmo consuma la misma cantidad de energía en cada ciclo, durante todos los ciclos. A pesar de que los atacantes cuentan con mediciones de potencia que solían usar para su beneficio, ahora esta información no les resulta provechosa. El uso de energía se incrementa solo en un 5 % de ventaja.

Un blanco en movimiento

Tanto los desafíos de seguridad como la complejidad del ataque representan el juego legendario del gato y ratón. ¿Es posible construir un sistema totalmente seguro? No. Por lo menos, las empresas y los equipos de administración que los ejecutan deben tomarse en serio la realidad de los ataques de hardware. Las empresas que no prestan atención a la seguridad del hardware pueden llegar a perder mucho más que el dinero ahorrado.

Descargo de responsabilidad: Las opiniones, creencias y puntos de vista expresados por los autores o participantes del foro de este sitio web no reflejan necesariamente las opiniones, las creencias y los puntos de vista de DigiKey o de las políticas oficiales de DigiKey.